Car hacking: protagonista de Navaja Negra 2018

La 8ª edición del congreso Navaja Negra ha estado marcado por el récord: 900 asistentes se dieron cita en Albacete para conocer los últimos avances en cuanto a seguridad informática. Tres días de charlas y talleres donde la cercanía y las experiencias en primera persona de los participantes marcaron la hoja de ruta del evento.

GFT tuvo la oportunidad de asistir, una vez más, a uno de nuestros congresos favoritos sobre seguridad informática: se trata de «Navaja Negra» y se ha celebrado en Albacete durante el mes de octubre. Estuvimos tres días asistiendo a charlas y talleres de hacking y seguridad informática.

Quizá os preguntaréis por qué asiste tanta gente a un congreso de hacking en Albacete. Tal vez sea porque en otras conferencias el aspecto empresarial/corporativo de la seguridad informática es lo más importante, mientras que Navaja Negra se centra en los asistentes. Muchos de ellos están muy interesados en la seguridad informática e investigan en casa. Puede que estas investigaciones no resulten útiles para las empresas a corto plazo, pero son muy interesantes desde el punto de vista técnico. Además, el hecho de que la organización haya reservado espacio para que la gente comparta sus experiencias la noche después de las charlas oficiales hace que sea muy fácil conocer a gente nueva con muchos conocimientos. Esto también resulta muy útil si quieres formar un equipo para la competición CTF que se creó para el evento.

Lo primero que me gustaría mencionar sobre el congreso es el interés mostrado por el ayuntamiento de Albacete. La concejala de promoción económica de la ciudad asistió a la inauguración del evento y anunció que el ayuntamiento ayudará a organizar la edición del año que viene.

Las charlas

La primera se llamaba «¡Póngame 3! Whisky, Pacharán y Anís», un título que, aludiendo a varias bebidas alcohólicas, hace referencia a WPA3 mediante un juego de palabras. La charla iba a cargo de Raúl Siles, un analista de seguridad informática muy conocido, que nos habló sobre la historia de los protocolos y la seguridad de las reds wifi. WPA3, el nuevo protocolo, eliminará TKIP, una opción que se incluyó en la transición de WEP a WPA, y añadirá PMF (Protected Management Frames). WPA3 añadirá estos nuevos mecanismos:

- SAE (Simultaneous Authentication of Equals): mitiga los ataques de fuerza bruta a PSK y algunos dicen que también mitigaría los ataques KRACK, algo de lo que Raúl discrepa, ya que este protocolo es básicamente Dragonfly.

- Modo de192 bits disponible en modo Enterprise opcional.

- Incluye DPP (Device Provisioning Protocol) para easy connect, similar a WPS (Wi-Fi Protected Setup).

- OWE (Opportunistic Wireless Encryption): para implementar Wi-Fi Enhanced Open, que se utilizará para cifrar redes wifi abiertas.

Vicente Javier García Mayén explicó una auditoría de pentest que realizó para una gran empresa. Esta charla fue muy interesante para los asistentes, ya que describía con todo lujo de detalles cómo llevaron a cabo el pentest utilizando técnicas muy básicas, pero muy bien combinadas. Nos gustó especialmente cómo utilizó la técnica de Password Spraying (que consiste en probar muchos nombres de usuario con solo un par de contraseñas) y el Kerberoasting.

El segundo día asistimos a la charla de Manuel Bermúdez Casado, en la que se habló de técnicas utilizadas actualmente por el malware de Windows para engañar a los antivirus y convencer a la gente de que haga click en él. Nos enseñó algunos ejemplos, entre los que destacamos los siguientes:

- Envío de un correo electrónico con unarchivo .lnk (archivo de acceso directo) que enlaza con un código de PowerShell que descarga y ejecuta el malware.

- Inyección de plantillas: una técnica con la que un archivo de Word intenta descargar una plantilla, pero, en realidad, es malware. La mayoría de antivirus actuales son capaces de escanear documentos de Office para comprobar si contienen código malicioso, pero esta técnica podría evadirlos.

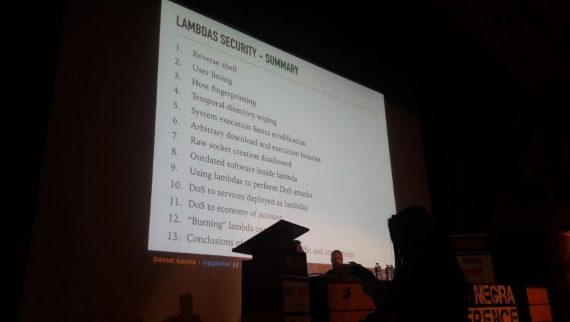

«(IN)Security in AWS lambdas: the revolting truth» es el título de la charla que ofrecieron Daniel García y César Gallego. Explicaron qué son las AWS Lambdas de Amazon y cómo exploraron elinterior de los servidores que ejecutan las lambdas. Utilizaron Python para abrir un shell y revisaron el sistema en el que aterrizaron para buscar archivos .tmp, probar los límites del sistema y comprobar los grupos de seguridad. Aunque todo esto parecía estar en orden, comentaron que habían encontrado otras cosas que aún no podían desvelar, ya que aún están trabajando con AWS para resolverlo. Lo que sí que nos contaron es que pudieron forzar el lanzamiento de ataques de tipo DoS desde las instancias de AWS y que Google comenzó a servir sus contenidos más lentamente a las IPs de AWS. En otras palabras, esto significa que hicieron muchas peticiones a Google Maps desde los servidores de AWS hasta que Google Maps empezó a limitarlas, de modo que otros usuarios legítimos de AWS se vieron ralentizados. Nos gustó mucho que también nos mostraran los resultados negativos, ya que estos también pueden ser útiles de cara a futuros estudios.

En la conferencia «Criptografía, Deep Learning y Google. Desmontando un sueño», Alfonso Muñoz Muñoz nos habló decómo se está utilizando actualmente el deep learning para mejorar la investigación de criptografía. Nos pareció especialmente interesante saber que existe una competición organizada por MLSec para crear una IA atacante y otra defensiva para que se ataquen la una a la otra durante una competición CTF. También nos enseñó un estudio actual de Google en el que se configura una redneuronal para cifrar información y enviarla a un destinatario mientras otra red neuronal atacante intenta descifrarla. Después de dejarlas así un rato, descubrieron que la red que cifraba había derrotado al atacante, pero que los algoritmos de cifrado diseñados por la red neuronal eran muy fáciles de descifrar para los humanos, pero muy difíciles para las máquinas.

En «¿Están seguros tus pines? – Respondiendo a crisis en 24×7» Luis Saiz Romero, jefe de innovación en seguridad del BBVA, nos enseñó cómo él y su equipo gestionaron una crisis en las redes sociales. Un usuario se quejaba de que había recibido una tarjeta de crédito nueva con el mismo número PIN que la anterior que tenía. Pensaba que sus datos estaban guardados en texto plano en las bases de datos del BBVA. Luis se puso en contacto con él y le explicó cómo se guardan en realidad, y que no corren ningún peligro. Este caso sirvió de introducción para mostrarnos cómo se generan los números PIN para las tarjetas de crédito, cómo se guardan y cómo funcionan los HSM (módulos de seguridad de hardware). También nos enseñó cómo se guardan las claves más importantes en el banco utilizando el esquema de compartición de secretos de Shamir. Además, fomentó un mayor uso de los HSM y la lectura del artículo de almacenamiento de contraseñas de OWASP, particularmente esta sección.

«The Cuckoo’s Egg» fue la charla de Pedro Sánchez Cordero, en la que explicó que le llamaron para responder a un incidente. Los trabajadores de una empresa de procesamiento de alimentos de Latinoamérica informaron de que habían detectado una intrusión. Al principio creyeron que el problema solo se encontraba en un servidor de exchange, pero, cuanto más investigaba Pedro la situación, más sofisticada era la intrusión. Descubrió que ésta había alcanzado las máquinas SCADA de la empresa y que todas las herramientas que los atacantes habían utilizado eran de uso común y legítimas. También localizó al autor de la intrusión, que era de Irán.

Por último, las charlas más destacables de este año fueron las relacionadas con coches y que dan nombre a este artículo. ¿Fue una coincidencia o es que ha surgido un nuevo interés en el sector automovilístico por la seguridad?La primera charla la dio Fernando López Pelayo, que explicó algunos proyectos de final de carrera de sus alumnos los cuales trataban sobre cómo estudiar la electrónica de los coches para ayudar a los conductores. Los mecanismos que se estudiaron fueron el ABS, el ESC y otras tecnologías que se utilizan hoy en día sin que el conductor sea consciente de ello. Sus alumnos intentaron realizar ingeniería inversa para ver si podían mejorar estos sistemas. Inspeccionaron el tráfico de red que se genera dentro del coche. También dijo que muchas marcas fabrican coches con múltiples funciones integradas en el vehículo que están desactivadas a menos que pagues. ¿Podríamos activarlas si supiéramos cómo?

La segunda charla sobre coches fue la de Amador Aparicio de la Fuente y Jordi Serra Ruiz. Utilizaron Arduino y otros elementos de electrónicapara conectar sus ordenadores a coches modernos y también intentaron hacer ingeniería inversa. Consiguieron inyectar tráfico de red aleatorio para poder activar y desactivar las luces y el claxon. Empezaron su investigación con una ECU (unidad de control del motor), que es una pieza de hardware que se instala en muchos coches y que recibe las señales electrónicas de todo el vehículo.

La última charla, «ATM Security: No one can earn a million dollars honestly», la dieron Rubén Ródenas y Rubén Garrote. Trajeron un cajero automático real al escenario y nos hablaron sobre cuánto trabajo les costó poder comprar uno.

Describieron cómo funcionan y cómo pudieron estudiarlos. Durante su investigación se dieron cuenta de que, en realidad, hay muchoscajeros automáticos que están expuestos directamente a internet. Lo descubrieron utilizando Shodan. Durante la charla nos mostraron cómo se conectaban con este cajero automático, ya comprometido, y cómo podían hacer que la máquina emitiera billetes. Por cierto, el dinero que sacaron era falso: era papel con publicidad de minos, una criptomoneda que ellos mismos han desarrollado.

Hubo muchas otras charlas interesantes, pero hemos destacado estas como las que más nos han llamado la atención. Si quieres contactar conmigo, puedes hacerlo por twitter, linkedin, o a través de los comentarios y contestaré a tus preguntas encantado.

Y recuerda: Think Evil!

NOTA: Ya tienes disponibles los vídeos de las charlas y talleres